준비물

**덤프를 하기 위해서는 탈옥이 되어있어야 하며, 앱이 실행되어 있는 상태여야 한다.

**python3 이상

https://github.com/rootbsd/fridump3

GitHub - rootbsd/fridump3: A universal memory dumper using Frida for Python 3

A universal memory dumper using Frida for Python 3 - GitHub - rootbsd/fridump3: A universal memory dumper using Frida for Python 3

github.com

**python3 이하

https://github.com/Nightbringer21/fridump

GitHub - Nightbringer21/fridump: A universal memory dumper using Frida

A universal memory dumper using Frida. Contribute to Nightbringer21/fridump development by creating an account on GitHub.

github.com

덤프 순서

덤프의 순서는 다음과 같다

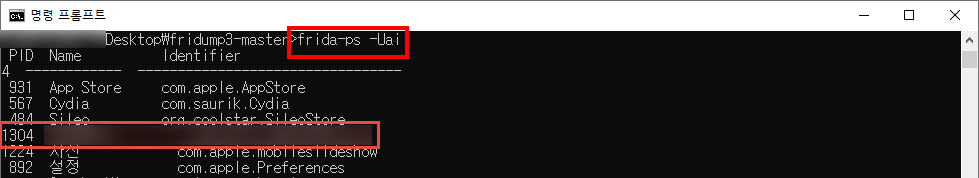

1. CMD를 실행시킨후 frida-ps -Uai를 입력하여 프로세스(PID)를 확인한다.

2. fridump가 있는 폴더로 접근하여 CMD를 실행시킨 후 명령어를 입력하여 메모리를 덤프한다.

실습

fridump의 옵션은 다음과 같다.

-o 디렉터리를 지정해주는 옵션

-u usb를 이용하여 단말기와 연결했을 때

-H wifi로 연결했을 때

-v 상세 과정표시

-r read-only 데이터들도 덤프를 함 (훨씬 더 많은 데이터들을 덤프)

-s 텍스트 데이터들을 txt파일로 저장해주는 옵션

1. frida-ps -Uai를 입력하여 PID를 확인한다.

2. fridump를 실행하여 메모리를 덤프해준다.

(** 작성자는 -s로 텍스트 데이터들을 txt파일로 저장했다.)

3. 덤프 결과 많은 메모리가 덤프되었고, -s옵션으로 저장한 txt파일을 확인할 수 있다.

4. 추출된 메모리는 다음과 같이 확인 가능하다.

'Mobile > IOS' 카테고리의 다른 글

| [IOS]프리다 후킹을 통한 탈옥 탐지 우회(서브루틴[사용자 정의 함수]) (0) | 2023.05.17 |

|---|---|

| [IOS] 프리다 후킹을 통한 탈옥 탐지 우회(클래스, 메소드) (2) | 2023.05.17 |

| [IOS] IPA 파일 추출하는 법 (0) | 2023.05.17 |

| [IOS] Ventoy, Odyssenyn1x을 사용한 IOS 탈옥 (0) | 2023.05.16 |